domingo, 28 de fevereiro de 2010

quarta-feira, 24 de fevereiro de 2010

Backupify: salve todo o seu conteúdo online!

Twitter, Gmail, Flickr, Hotmail, Wordpress... o site agrega diversas redes e serviços da internet. Para ter acesso a esse dispositivo, basta criar uma conta, confirmar o cadastro e começar a usar. Você escolhe pelo produto e clica em “manage”. Uma janela será aberta a direita da lista de serviços e você coloca, por exemplo, a senha e login do Twitter, e o programa faz o backup de seus seguidores e das pessoas que você segue. Não é instantâneo, o programa leva até 48 horas para criar o arquivo com seus contatos, que poderão ser visualizados na aba “Archives”.

O site também disponibilza um histórico de suas ações e ultimas atualizações. Basta clicar em “History” e selecionar o arquivo que vc quer ver. Uma forma segura de ter todo mundo que você gosta, sem ter que se preocupar em perder tudo em caso de invasão de hackers. Conheça o site e clique no link que está disponível aqui embaixo do vídeo!

Backupify

Fonte: www.olhardigital.com.br [^]

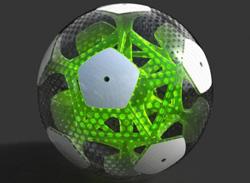

Bola ‘tech’ muda de cor quando é gol

Bom, mas uma empresa de tecnologia, a Agent, ignorou essa questão e desenvolveu uma bola que muda suas cores quando o jogador faz um gol, quando a pelota ultrapassa as quatro linhas do campo, ou até mesmo quando há impedimento de algum atleta.

Isso tudo é possível graças a uma CPU pequena instalada dentro da bola. A comunicação das ações é feita por sensores, GPS e conexão wireless. Mas, para a novidade funcionar, o estádio precisará sofrer algumas mudanças, como a criação de uma central de controle.

Outra curiosidade é o fato de a redonda não murchar nunca, pois ela não precisa de ar. Os criadores, no entanto, garantem que a flexibilidade do material é idêntica ao das bolas tradicionais.

Será que essa novidade vai ser escalada para entrar nos gramados? Isso só vai depender da aprovação da FIFA. Veja aqui um vídeo com os detalhes do projeto da nova bola.

Fonte: www.olhardigital.com.br [^]

sexta-feira, 19 de fevereiro de 2010

Novo vírus contamina 75 mil PCs

O vírus recebe o nome de “Kneber Botnet” age por meio da transmissão de informações de máquinas infectadas para os criadores do malware. Isso ocorre pelo fato do sistema de “botnet” criar uma rede entre os computadores infectados que permite o controle das informações pelos crackers a partir de uma máquina central.

Pesquisa elaborada pela empresa de segurança de softwares Herndon, revela que muitos sistemas comerciais e governamentais foram comprometidos com o vírus. Cerca de 68.000 dados de login e acesso a e-mail, bancos online e sites como Hotmail e Yahoo foram afetados.

Fonte: www.olhardigital.com.br [^]

Google permite remoção do Buzz

No fim da página do Gmail foi adicionado o link “Desativar Buzz” que leva o usuário para a página de configurações. As opções permitem desabilitar a visualização pública dos seguidores, retirar o serviço da página do Gmail (as atualizações serão mantidas com os sites que foram conectados e o uso pode ser feito por telefone) ou até mesmo a fechar totalmente a conta.

O único serviço do Google que pode ser interferido com a remoção total do Buzz é o Google Reader. Os internautas que fecharem a conta não poderão manter seus seguidores na ferramenta de feeds.

Fonte: www.olhardigital.com.br [^]

Facebook é o 2º site mais visitado dos EUA

Durante muitos anos o Yahoo! Foi o site mais acessado entre os norte-americanos, apenas em 2008 a liderança foi quebrada pelo Google, que permanece como o site mais visitado desde então. Depois de sair do topo da lista o Yahoo! ficou estabelecido na segunda colocação até ser batido este ano pelo Facebook.

Segundo informações do The Huffington Post, o site de relacionamentos teve 133,62 milhões de visitantes, contra 132 milhões do Yahoo! no mês de janeiro. Em dezembro, os números registravam 133,45 milhões de visitantes no Yahoo e 132,13 milhões no Facebook.

fonte:www.olhardigital.com.br [^]

Windows Phone 7 faz a versão 6.5 mudar de nome

Em breve, o modelo 6.5 receberá uma atualização e passará a ser chamado de Windows Phone Classic. A informação foi divulgada pelo site iStartedSomething, e a fonte teria sido um funcionário da gigante dos softwares que não revelou a identidade.

A alteração do nome representa uma padronização na nomenclatura dos sistemas operacionais que a empresa pretende manter daqui em diante. Com a nova versão, a Microsoft deve focar o Windows Phone Classic em mercados emergentes.

Fonte:www.olhardigital.com.br [^]

Google poderá comprar e vender energia

Com essa nova operação, a gigante das buscas online poderá fornecer energia para seus robustos data centers espalhados pelo mundo todo de forma mais eficiente e barata.

O projeto de comercialização de energia foi solicitado pelo Google em dezembro do ano passado. A companhia também já se comprometeu a utilizar energias limpas, como eólica e solar.

Fonte :www.olhardigital.com.br [^]

quarta-feira, 17 de fevereiro de 2010

Gilmar Começa 2010 Apaixonado !

domingo, 14 de fevereiro de 2010

Dirija seu carro pelo iPhone!

Postado por AresJr às 00:42

Recentemente, a Apple anunciou que a AppStore, loja de [...]undefinedaplicativos para o iPhone, bateu a marca de 100 mil softwares disponíveis para download. E tem aplicativo pra todo gosto e função. Mas uma turma da Universidade de Berlin superou todas as expectativas: criou o iDrive, um aplicativo com o qual é possível dirigir um carro à distância. Ele usa o acelerômetro para identificar movimentos e girar o volante. Na tela, dois botões representam o freio e o acelerador. Dessa forma, o motorista consegue controlar o carro mesmo estando bem longe.

O sinal pode ser enviado via rede 3G. Isso significa que o motorista pode guiar o carro mesmo estando do outro lado do mundo. Câmeras de vídeo podem transmitir, online, todo o percurso via internet e o GPS mostra, no mapa, o local exato onde o carro se encontra. É claro, tudo isso não passa de um protótipo, mas já mostra que é possível fazer, no mundo real, coisas que jamais imaginamos.

Fontes: Site dos Desenvolvedores , olhar Digital

[^]

sexta-feira, 12 de fevereiro de 2010

Opera garante ter feito o browser mais rápido

A empresa garante que o novo Opera é o browser mais ágil disponível até o momento no mercado. “Nosso engine de JavaScript anterior, Futhart, era o mais rápido quando foi apresentado há alguns anos atrás, e o desafio para nossos engenheiros era mais uma vez colocar o Opera como o browser mais rápido da Terra,” diz Christen Krogh, Diretor de Desenvolvimento da Opera Software

O Opera 10.50 também permite navegação privada, na qual o usuário pode navegar sem deixar vestígios dos sites que visitou e outra ações que executou. Nesse aspecto, o que diferencia o Opera de outros browsers é a possibilidade de criar guias e janelas privadas.

O navegador oferece suporte melhorado para HTML5 e CSS3, além de suporte total para CSS 2.1, exibindo sites como desenvolvedores e designers os projetaram.

Até o momento, o novo Opera está disponível apenas para Windows.

fonte: www.olhardigital.com.br [^]

quinta-feira, 11 de fevereiro de 2010

Lula adia para março decisão de Plano Nacional de Banda Larga

Uma definição para o Plano Nacional de Banda Larga parece ainda difícil. Depois de duas horas reunidos com ministros e técnicos do [...]undefinedgoverno federal, o presidente Luiz Inácio Lula da Silva pediu mais estudos para elaboração do Plano. Na reunião realizada na tarde do dia 10 de fevereiro, em Brasília, Lula voltou a ouvir vários cenários para implantação do PNBL no País. Os trabalhos foram coordenados pelo assessor especial da Presidência da República, Cezar Alvarez; e a secretária da Casa Civil, Erenice Guerra.

Os estudos ainda não são conclusivos e Lula pediu ao grupo de trabalho que levantasse mais dados para definição do programa que tem a missão de massificar a banda larga no Brasil. E deu prazo até março para a apresentação de novas propostas.

Participaram do encontro de hoje 11 ministros e mais representantes da Agência Nacional de Telecomunicações (Anatel), do Banco Nacional de Desenvolvimento Econômico e Social (BNDES), do Instituto de Pesquisa Econômica Aplicada (Ipea) e da Advocacia Geral da União.

Fonte:www.olhardigital.com.br [^]

quarta-feira, 10 de fevereiro de 2010

Flagra !! gilmar depois do querosene

terça-feira, 9 de fevereiro de 2010

segunda-feira, 8 de fevereiro de 2010

Governo planeja queda de 70% no preço da banda larga

Os participantes do encontro dizem também que Alvarez mencionou três ofertas da nova estatal aos consumidores. O plano seria vender pacotes mensais de R$ 15 (para velocidade de 256 Kbps), R$ 25 (512 Kbps) e R$ 35 (1 Mbps). Ainda segundo eles, para atingir as metas, o governo disse que investirá entre R$ 3 bilhões e R$ 15 bilhões.

Essa diferença leva em conta a possibilidade de parcerias entre o governo e empresas, Estados e municípios.

fonte:www.olhardigital.com.br [^]

A arte da perícia digital

Você acha que, ao apagar seu histórico, todos os seus rastros na internet estão eliminados para sempre? E apagar uma mensagem [...]undefinedcomprometedora do celular, será que ela nunca mais será lida por ninguém? Bom... para todos nós, usuários comuns, isso pode fazer sentido. Mas para essa dupla de peritos digitais, recuperar informações é algo que faz parte do dia-a-dia. Eles trabalham para bancos, lojas e empresas que realizam transações online. Perto deles, ninguém tem nada a esconder.

O perito digital é o profissional que descobre evidências em equipamentos eletrônicos a fim de comprovar algum crime online. As ferramentas são variadas, e são capazes de recuperar informações, além de informar quando, onde e como o fato ocorreu. Com esta maleta aqui, por exemplo, eles são capazes de extrair qualquer dado de um telefone celular: chamadas e mensagens de texto escritas ou recebidas, agenda, música, vídeo e fotos. E mesmo o que já foi apagado pelo usuário pode ser recuperado com técnicas que eles dominam. Você já tá pensando em comprar uma maletinha dessas para descobrir os segredos da namorada, né? Calma... as coisas não funcionam bem assim!

“Existe uma questão ética e uma questão legal, então você não pode usar um equipamento como este para extrair dados telefônicos de um telefone que não seja seu, sem a autorização dessa pessoa - exceto em casos de solicitação judicial. Um marido não pode pedir que a esposa extraia os dados sem a devida autorização, porque isso é crime”, explica o perito em Segurança Digital, Marcelo Lau.

No caso dos computadores, uma série de ferramentas ajuda na perícia digital. Com esta aqui, é possível fazer um raio-x completo da máquina, desde o mapa de horários em que ficou ligada ou desligada, e que programas já foram instalados aqui nos últimos meses e até nos últimos anos! Isso é fundamental, por exemplo, ao procurar programas-pirata instalados em máquinas indevidas. Mesmo que o programa já tenha sido apagado, esta ferramenta registra o uso dele. Já esta outra ferramenta permite identificar cada um dos dispositivos USB que foram plugados na máquina. Você pode não saber, mas todo pen drive ou equipamento eletrônico possui uma identificação única, e esta marca fica guardada em todos os computadores. Basta plugar uma vez...

“Por meio dessa identificação via número de série, se esse mesmo pen drive foi conectado no equipamento A e tiver sido conectado no equipamento B, numa análise de registros eu irei encontrar essa mesma identificação nos dois equipamentos”, conta Lau.

Um arquivo só é apagado de verdade quando uma nova informação é escrita em cima do espaço que ele ocupava no disco. Mas, mesmo assim, para ter a informação excluída definitivamente, os peritos dizem que seria necessário regravar ou formatar um disco por 25 vezes, utilizando técnicas variadas. Caso contrário, não adianta, eles conseguem recuperar dados. E ainda tem um outro detalhe: você já parou para pensar que toda informação digitada ou processada pelo computador passa pela memória RAM? Você acha que ela é apagada ao desligar o PC? Que nada!

“Tudo o que eu faço pelo computador transita pela memória: um chat, o acesso a uma página, a digitação de uma senha. Esses dados podem ser capturados na memória, inclusive os sites acessados. Por mais que eu desligue a máquina, ainda eu posso ter padrões fazendo um dump de memória, congelando a memória, analisando essa memória numa ferramenta forense eu consigo identificar vários dados que possam sugestionar o comportamento de usuários daquela máquina. Então os dados podem persistir mesmo após a máquina ter sido desligada ou reinicializada”, conta o perito em segurança digital, José Antônio Milagre.

Para combater a pornografia, a ferramenta é esta: o PornStick. Este pen drive analisa os metadados do arquivo e consegue descobrir imagens suspeitas até mesmo em lugares improváveis. Em nosso teste, ele encontrou uma imagem suspeita. E ela havia sido gravada como se fosse um inocente arquivo de texto, olha só! E ainda falando sobre metadados, que são os códigos binários que formam os arquivos, tem cracker que esconde informações aqui. É possível transmitir uma senha ou um recado em texto, alterando estes códigos.

“O perito, se não tiver profundos conhecimentos e não analisar o sistema tão somente nas sua interface de usuário, mas trancender camadas e fazer uma busca complexa, ele não vai encontrar informações e nós teremos um criminoso solto nas ruas”, alerta Milagre.

Um pouco mais avançada que os metadados é a técnica chamada esteganografia. Aqui, o criminoso consegue ocultar um arquivo dentro do outro. Esta imagem, por exemplo, traz consigo um arquivo de áudio.

Essa técnica foi muito utilizada pela AL Qaeda de Osama Bin Laden no início da década passada. E hoje, é utilizada para phishing. Imagine, por exemplo, a aparentemente inofensiva apresentação em PowerPoint que sua mãe recebeu. Ao executá-la, é possível que um outro arquivo também seja executado em conjunto e a partir de então, tudo o que for digitado na sua máquina será enviado para o cracker. Atualmente, não se pode confiar em ninguém, e não se pode clicar em nenhum arquivo vindo de fonte desconhecida.

“São ferramentas que permitem com que eu anexe vários arquivos em um único arquivo. A maioria dos antivírus que não checar a identidade do arquivo, checar só a extensão - ou o próprio IDS, que não faz checagem de assinatura -, vai entender que aquilo é um PPS. O próprio usuário que não tem um antivírus instalado não vai ter nenhuma reação ao abrir um PPS - que vai abrir uma apresentação de qualquer natureza. Só que, paralelamente, ele executou em modo hidden um key logger ou outra função que está rodando na máquina e, a partir de então, ele está sendo monitorado. Tudo o que ele digita, principalmente os screens (telas) dele estão sendo encaminhados para o criminoso digital, que vai aplicar fraudes bancárias, financeiras ou até mesmo acesso indevido a dados”, resume Milagre.

E sabe aquela história de criar senhas complexas, que não contenham data de aniversário ou sequências numéricas? A explicação para isso está aqui. Uma das ferramentas mais utilizadas pelos crackers para a quebra de senhas é a John the Ripper. Ela trabalha com uma lista de palavras comumente utilizadas como senhas e com base nessa relação, consegue quebrar 7 em cada 10 senhas online. Mas muitas vezes, descobrir a senha nem é o desafio principal do perito.

“Batendo o olho no hexadecimal, você consegue identificar caracteres que não correspondem a uma imagem, ou são caracteres envolvendo textos. Então no final desse arquivo nós conseguimos identificar exatamente onde foi lançado o código e a senha de esteganografia e, com base nisso, a gente apenas zera essa informação em hexadecimal fazendo com que seja possível acessar o conteúdo oculto. Mais uma vez eu chamo atenção: período digital não é CSI, eu não preciso descobrir a senha. Nesse caso, eu não descobri a senha e nem me importa a senha, o importante era ter acesso ao conteúdo. Nós zeramos a senha da esteganografia em hexadecimal, e conseguimos descobrir o conteúdo que estava embutido dentro de uma imagem”, exemplifica o perito José Antônio Milagre.

O perito digital é, hoje, uma profissão em ascensão. Existem várias universidades no país que oferecem cursos de pós-graduação e até Mestrado na área. Para descobrir essa lista de instituições, acesse os links acima. No início da matéria, a gente também disponibiliza algumas ferramentas mostradas aqui para você se divertir. Com elas, você pode descobrir coisas na sua máquina, que nem você sabia que existiam. Acesse já!

Continue lendo...

terça-feira, 2 de fevereiro de 2010

Chineses criam "clone" do Windows XP baseado em Linux

Sistema é uma variante do Ubuntu, e roda alguns aplicativos Windows como o Photoshop

Tênis, perfumes, smartphones... a indústria chinesa da clonagem de produtos é prolífera, e agora eles podem adicionar mais um item à lista de produtos copiados: sistemas operacionais. Desenvolvido por um grupo de piratas conhecido como Ylmf, o "Ylmf OS" é um sistema operacional completo muito parecido com o popular Windows XP, e que pode ser baixado gratuitamente via internet.

Segundo o site Cloned in China o grupo é mais conhecido por distribuir gratuitamente na internet o "Ylmf Windows XP", uma versão pirateada e modificada do sistema operacional da Microsoft que acabou se tornando bastante popular na China. Mas após o sentenciamento do autor de outra versão pirata do Windows - batizada de "Tomato Garden XP" - a três anos e meio de prisão em agosto deste ano, os piratas decidiram mudar o foco de sua "operação" e se concentrar em versões customizadas do Linux.

O "Ylmf OS" é na verdade uma modificação do Ubuntu 9.10 "Karmic Koala", lançado em outubro deste ano. O tema em azul lembra bastante a interface "Luna" do Windows XP, e a organização dos ícones e menus (como o menu iniciar) também é bastante similar, embora não seja idêntica. Aplicativos como o navegador Firefox 3.5 e o conjunto de aplicativos de escritório OpenOffice.org (compatível com o Microsoft Office) vem pré-instalados, e é possível rodar alguns programas escritos para o Windows como o Microsoft Office, Photoshop CS 2 e até jogos como Spore usando o utilitário Wine.

O sistema não está sendo apresentado como uma versão do Windows, mas sim como uma "alternativa", e é preciso reconhecer que para um iniciante na informática o visual familiar é de grande valia na adaptação. Mas assim como detém os direitos sobre o código-fonte do Windows XP, a Microsoft também detém os direitos sobre sua aparência e o clone pode acabar resultando em problemas legais para seus criadores. Já no lado Linux não há problemas: o Ubuntu pode ser livremente modificado e redistribuído, e há até mesmo ferramentas para ajudar no processo, como o Reconstructor.

O mais curioso em toda essa história é que este é um dos poucos casos em que a cópia é superior, pelo menos em um ponto, ao original: sistemas baseados em Linux como o Ubuntu e o Ylmf OS são simplesmente imunes aos vírus e worms que afetam máquinas Windows em todo o mundo, e sequer é preciso se preocupar em instalar anti-virus, firewall ou anti-spyware.

O Ylmf OS pode ser baixado gratuitamente em seu site oficial, mas no momento está disponível apenas em chinês. O sistema pode rodar tanto diretamente de um CD-R, para demonstração, como instalado no computador.

+(Custom).JPG)